1#简介

xray 是从长亭洞鉴核心引擎中提取出的社区版漏洞扫描神器,支持主动、被动多种扫描方式,自备盲打平台、可以灵活定义 POC,功能丰富,调用简单,支持Windows/macOS/Linux 多种操作系统,可以满足广大安全从业者的自动化 Web 漏洞探测需求。

具备以下特性:

- 使用go语言编写,跨平台、纯异步、无阻塞,检测速度快。发包速度快,使得漏洞检测算法具有高效性。

-

高级可定制。通过配置文件暴露了引擎的各种参数,通过修改配置文件可以极大的客制化功能,如使用 YAML 配置文件非常方便地定义 POC,可以快速扩展扫描能力

-

支持范围广。大至 OWASP Top 10 通用漏洞检测,小至各种 CMS 框架 POC,均可以支持。

- 自备盲打平台,可检测需要反连才能触发的漏洞,如:存储型 XSS、无回显的 SSRF、XXE、命令注入等。

- 自带所有依赖库,即下即用,免去部署环境的麻烦,移除也十分方便。

-

优点还有很多....

- 挖各大SRC的漏洞,进行反向代理扫描,可以更快地找到站点漏洞

- 安全管理员(蓝方防守组),通过xray进行高精度扫描,可作为定期巡检、常规扫描的辅助神器

- 红方攻击组,对目标快速进行扫描,可迅速发现蓝方存在的漏洞

- 渗透工具开发者,编写渗透框架或者漏洞扫描框架时,作为扫描探针进行集成

xray并不是一款开源软件,是长亭科技由多名经验丰富的一线安全从业者呕心打造而成

-

GitHub下载地址(请对应系统下载):https://github.com/chaitin/xray/releases

- 网盘:https://yunpan.360.cn/surl_y3Gu6cugi8u

-

Xray官方文档(含详细的命令指导):https://xray.cool/xray/

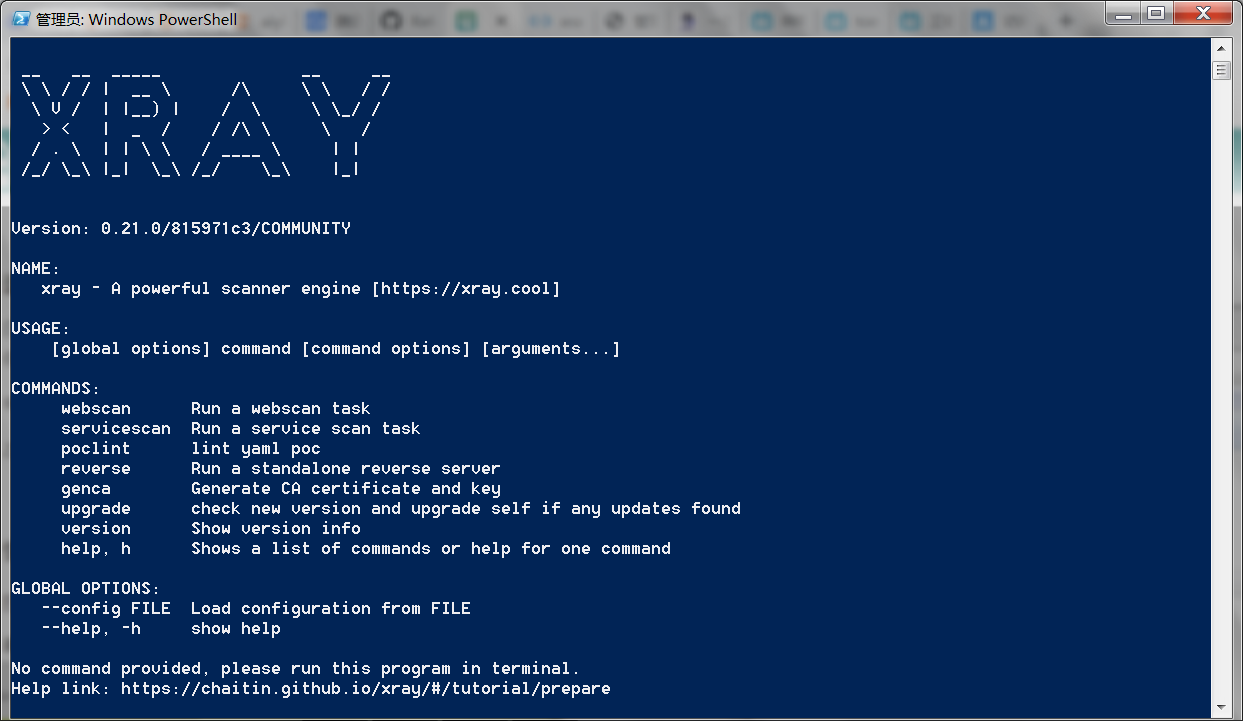

3#下载运行

在GitHub下载对应系统的压缩包,在终端解压

不同系统的食用方法大同小异,都是通过终端命令切换到解压的文件夹,然后运行(解压后的程序名) version 即可查看 xray 的版本号。

具体请看官方文档:https://xray.cool/xray/#/tutorial/prepare

4#快速上手

下面列举一些xray常用的命令:

①直接调用,扫描一个指定的站点

(xray程序名)webscan --basic-crawler http://blog.ymlz.online/②不指定输出时,默认输出到控制台的标准输出中

可以做管道处理,也可以选择输出为文件

(xray程序名)webscan --url http://blog.ymlz.online/ --json-output report.json

- --`text-output`:输出到文本文件中

- --`html-output`:输出到 HTML 文件中

- --`json-output`:输出到 JSON 文件中

(xray程序名)webscan --listen 127.0.0.1:666代理设置 OK 以后就可以启动代理扫描了,这时候我们打来浏览器尽情冲浪吧,理论上我们的鼠标点到哪 xray 就能扫到哪。

这里就简单介绍一下,想要深入学习,可以点下面

- i春秋-xray从入门到精通:https://www.ichunqiu.com/course/66236

- xray官方操作文档:https://xray.cool/xray/

发表评论