在本月的补丁星期二活动日上,微软对所有受支持的Windows 10系统发布了累积更新,并对Edge、Internet Explorer和其他组件进行了安全改进。在活动日期间,网络上意外曝光了存在于SMBv3协议中全新蠕虫漏洞,为此今天微软发布了紧急更新对其进行了修复。

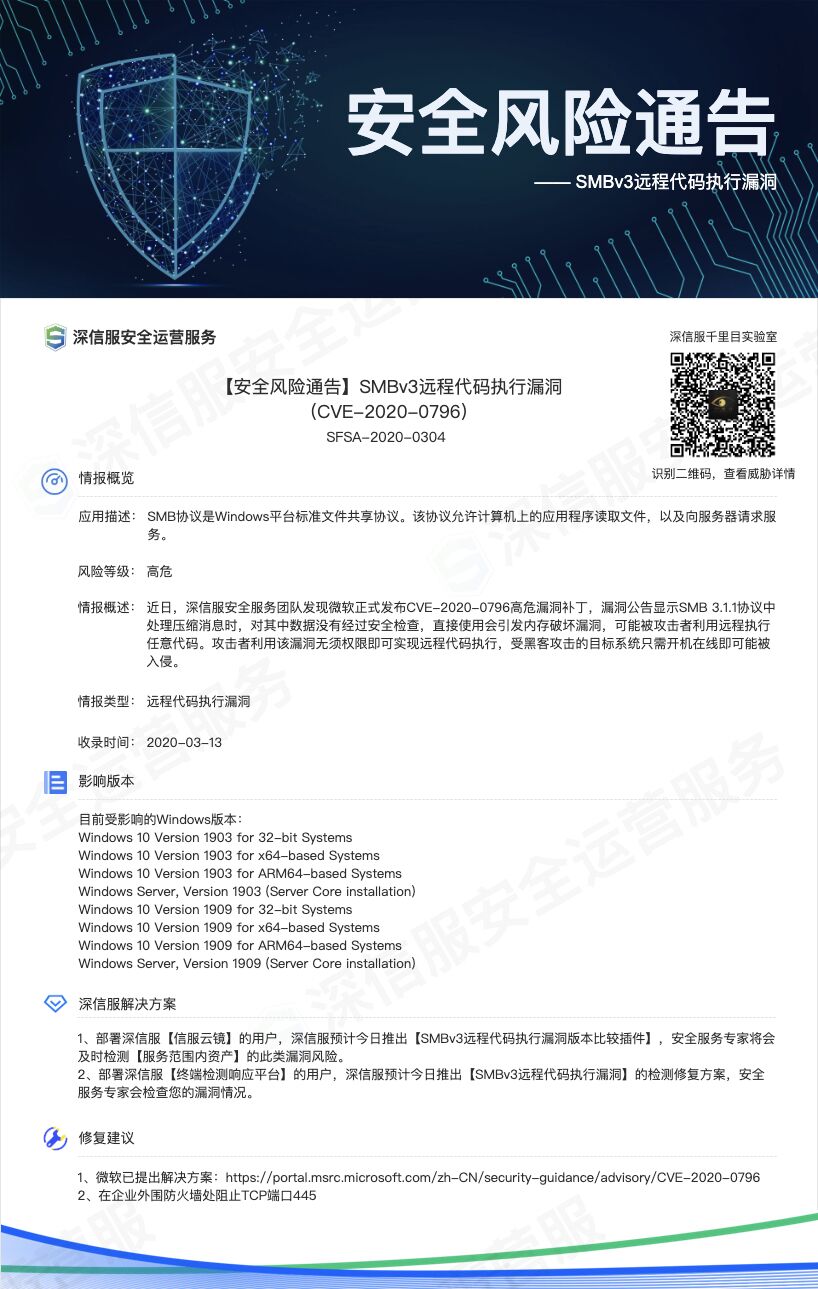

该漏洞的编号为:微软SMBv3客户端/服务端远程代码执行漏洞(CVE-2020-0796)

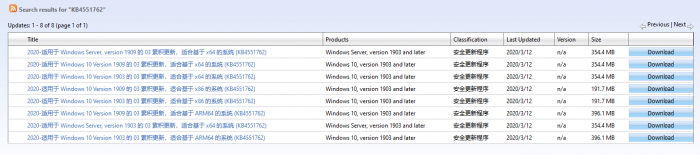

手动下载地址:https://www.catalog.update.microsoft.com/Search.aspx?q=KB4551762

检测该漏洞的开源脚本:https://github.com/ioncodes/SMBGhost

该协议允许计算机上的应用程序读取文件,以及向服务器请求服务。然而新曝光的严重漏洞或被攻击者利用,在 SMB 服务器或客户机上执行远程代码。

该公司在昨日的安全公告中解释称:该漏洞影响 1903 / 1909 版本的 Windows 10 和 Windows Server 操作系统。庆幸的是,目前尚无漏洞被利用的报告。

据悉,未经身份验证的攻击者,可将特制数据包发送到目标 SMBv3 服务器。得逞之前,攻击者需配置恶意的 SMBv3 服务器,并诱使用户连接到该服务器。需要注意的是,在宣布漏洞的同一天,微软并未在“星期二补丁”中修复这一缺陷。

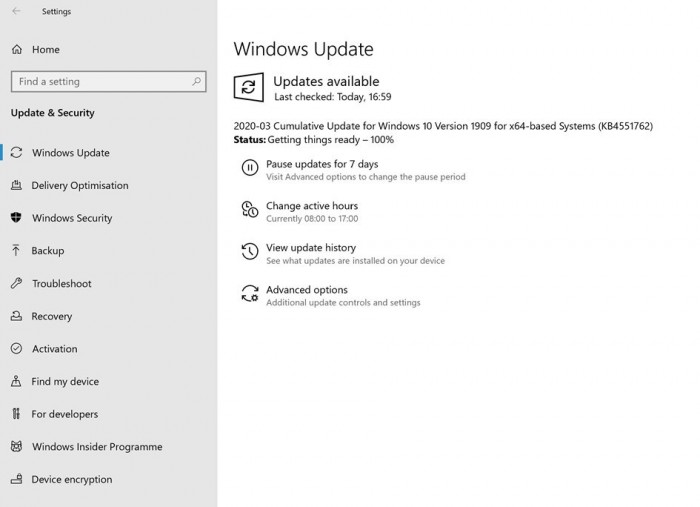

该漏洞面向Windows 10 Version 1903和Version 1909,微软今天紧急发布了累积更新KB4551762,修复了这个严重的SMBv3漏洞,并替代此前发布的KB4540673通过Windows Update部署。

微软推荐用户尽快安装该更新,以避免受到该漏洞的影响。用户可以通过在“更新和安全性”的“ Windows Update”中检查系统更新,下载并安装重要的安全更新。与预览更新不同,这是一个强制性修补程序,如果您今天不手动安装,它将在某些时候自动在后台安装。

在这其中,360是首先对其作出反应并推出补丁的厂家,如果需要查看进一步的技术分析,可以移步到360核心技术博客查看

http://blogs.360.cn/post/CVE-2020-0796.html

发表评论