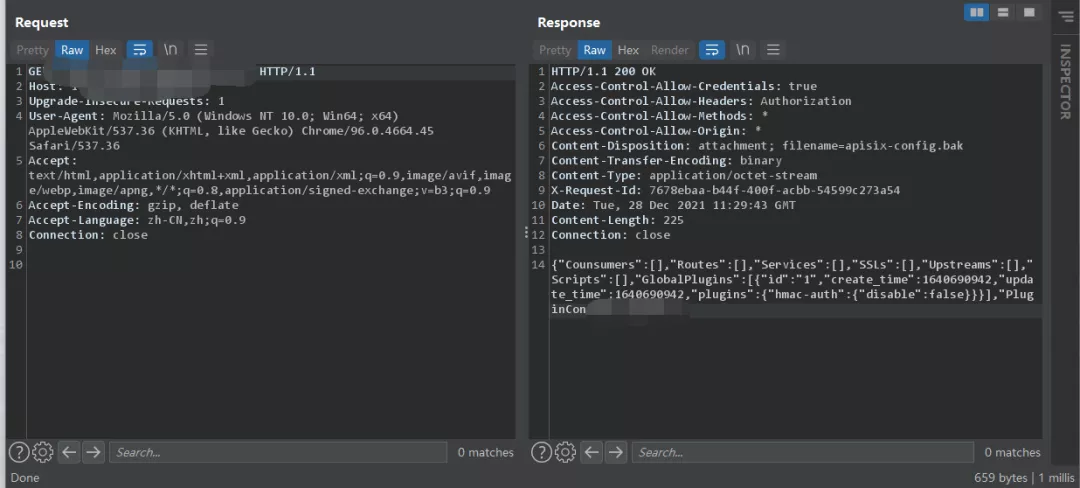

近日,网络上出现 Apache APISIX Dashboard 身份验证绕过漏洞,攻击者可通过该漏洞绕过身份验证过程并通过某些 API 端点未经授权访问应用程序。

1#漏洞描述

Apache APISIX 是一个动态、实时、高性能的 API 网关, 提供负载均衡、动态上游、灰度发布、服务熔断、身份认证、可观测性等丰富的流量管理功能。Apache APISIX Dashboard 使用户可通过前端界面操作 Apache APISIX。

2#漏洞详情

该漏洞的存在是由于 Manager API 中的错误。Manager API 在 gin 框架的基础上引入了 droplet 框架,所有的 API 和鉴权中间件都是基于 droplet 框架开发的。但是有些 API 直接使用了框架 gin 的接口,从而绕过身份验证。

CVE 编号

CVE-2021-45232

3#漏洞状态

漏洞细节:还未公开

漏洞Poc:未知

漏洞Exp:未知

在野利用:存在

FOFA 查询语句

title="Apache APISIX Dashboard"

4#影响版本

Apache APISIX Dashboard < 2.10.1

5#修复建议

官方已发布漏洞补丁及修复版本,请评估业务是否受影响后,酌情升级至安全版本,并同时注意修改默认账户的账号密码;或可使用安全组等措施,通过白名单的方式限制访问的源IP,来临时缓解该漏洞。

升级至最新安全版本 Apache APISIX Dashboard 2.10.1,链接如下:

https://github.com/apache/apisix-dashboard/releases/tag/v2.10.1

参考链接

https://nvd.nist.gov/vuln/detail/CVE-2021-45232

https://lists.apache.org/thread/979qbl6vlm8269fopfyygnxofgqyn6k5

https://mp.weixin.qq.com/s/zc5ZtPxw8Ef0MJfLXkN2KQ

本博客所有文章如无特别注明均为原创。作者:渊龙Sec团队 ,复制或转载请以超链接形式注明转自 渊龙Sec安全团队博客 。

原文地址《Apache APISIX Dashboard身份验证绕过高危漏洞!!!》

原文地址《Apache APISIX Dashboard身份验证绕过高危漏洞!!!》

发表评论