WebLogic是美国Oracle公司出品的一个application server,是一个基于JAVAEE架构的中间件,WebLogic是用于开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用的Java应用服务器。

2023 年 4 月 19 日 , Oracle 发 布 安 全 补 丁 修 复 WebLogic 中 间 件 漏 洞 。 其 中 CVE-2023-21931 由微步在线漏洞团队挖掘,并报告给监管和厂商。

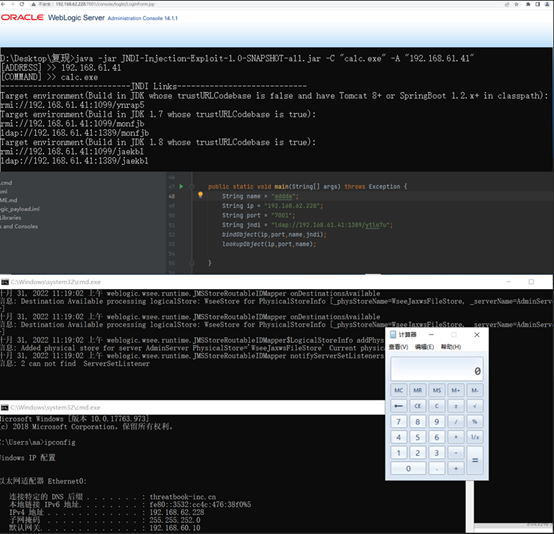

经过分析与研判,该漏洞利用难度低,可以直接远程代码执行,影响范围较大,建议尽快修复。

2# 影响版本

- Weblogic 12.2.1.3.0

- Weblogic 12.2.1.4.0

- Weblogic 14.1.1.0.0

3# 漏洞细节

CVE编号:CVE-2023-21931

漏洞类型:远程代码执行漏洞

漏洞级别:高危

利用条件:无权限要求

交互要求:0 Click

Poc:未公开

在野利用:已发现

4# 漏洞修复

Oracle官方已发布修复方案,建议及时更新:

https://www.oracle.com/security-alerts/cpujan2023.html

应急响应措施:

若非必须开启,请禁用T3协议,或者对协议端口进行严格的权限控制。

5# 参考资料

发表评论