1#前景提要

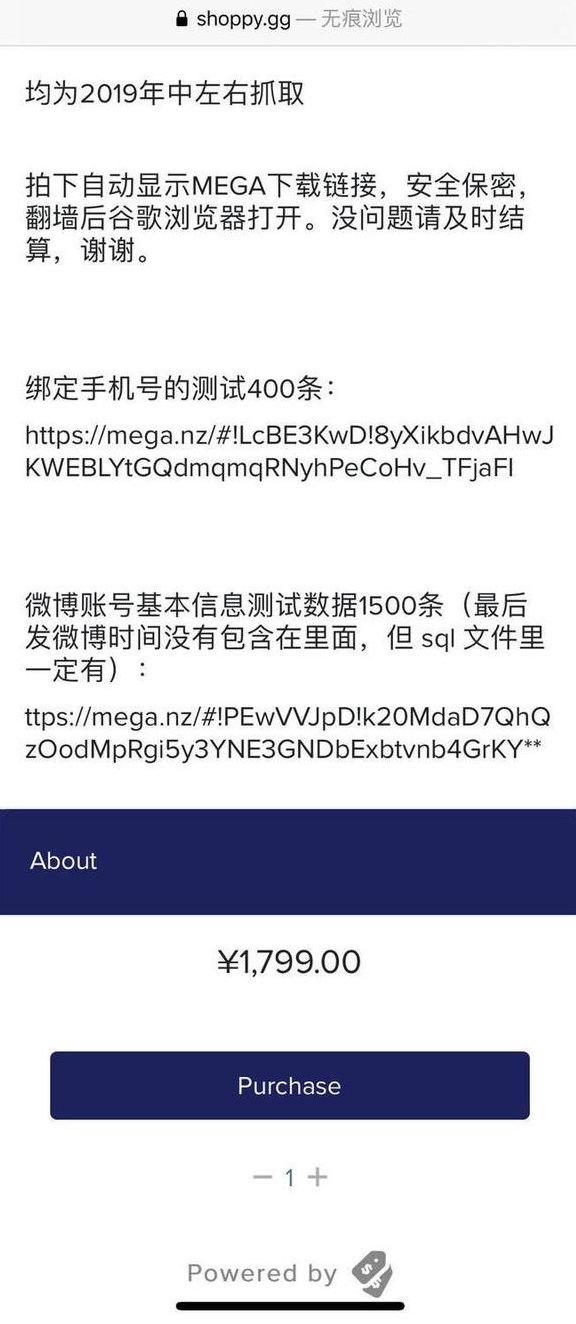

3月19日,有用户发现5.38亿条微博用户信息在暗网出售,其中,1.72亿条账户基本信息,总共包含5亿条信息,售价0.177比特币。涉及到的账号信息包括用户ID、账号发布的微博数、粉丝数、微博绑定手机号、微博认证、关注数、性别、地理位置等。

针对此次泄露事件,微博方面很快做出了回应,承认了微博数据泄露一事属实,目前已及时强化安全策略,并表示这起数据泄露不涉及身份证、密码,对微博服务没有影响。

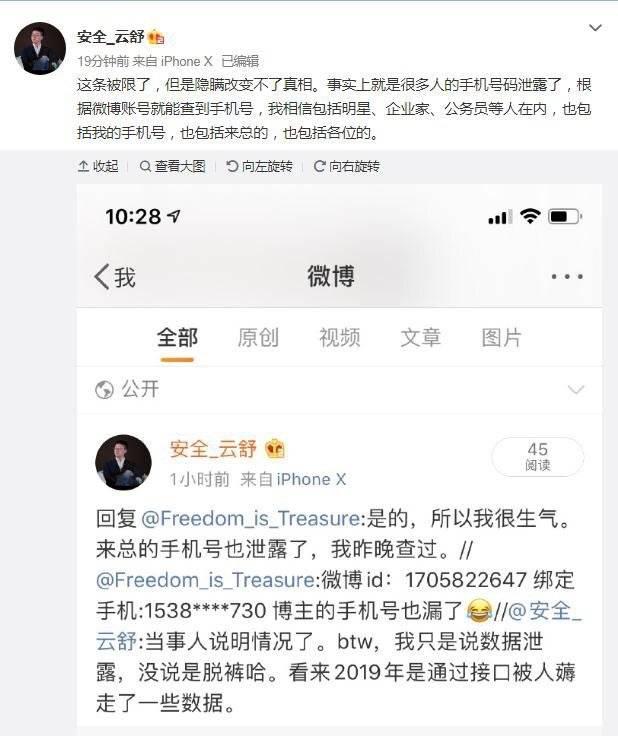

对此,微博安全总监罗诗尧回应表示:“泄漏的手机号是19年通过通讯录上传接口被暴力匹配的,其余公开信息都是网上抓来的,内部突发现异常后马上堵住了口子。我们第一时间报了警,取证后把相关信息递到了警方,同时一直也在追查网上售卖信息的黑灰产。用户的隐私至关重要,尤其还是涉及到手机号。”

2#事态发展

对于数据泄露的原因,根据魏兴国在微博上的表述,这次事件或是由于微博在 2019 年被人通过接口“薅走了一些数据”,而不是所谓的“数据拖库”。

所谓数据拖库,是指网站遭到入侵后,黑客窃取数据库并将所有数据信息拿走,属于安全领域非常严重的事故。

“像微博这样体量的公司,被黑客大规模入侵的概率不大,它们遭遇的应该不是拖库。”一位安全领域的资深人士告诉 36 氪。

上述人士分析称,出现这样的数据泄露现象有两种可能,一种是“撞库”,一种是某些业务出现了“漏水”。

其中,“漏水”是指企业某些非核心业务团队规模小,没有按照统一规范流程搭建业务,因此出现风险,比如没有做好关键数据隔离、没有做好权限分层管控、没有做好数据加密存储等。

而“撞库”则是黑市倒卖数据的一种惯用手段。很多人喜欢将不同网站的密码设置为同一个,一旦你在某个网络安全能力较弱的网站密码被黑客获取,黑客就可以用该密码循环测试其他网站,这种手段就叫“撞库”。

“个人信息数据泄漏大多是在应用层/业务这一头泄漏的,一个是内部的大量需要业务上接触数据的业务类员工,一个是对外公开的接口或对合作伙伴的接口。”另一位国内网络安全专家进一步向 36 氪表示,他从另一种角度阐明了这次事故产生的可能性:

这次微博个人信息数据泄漏,最可能的原因是通讯录好友匹配攻击导致的。很多社交app都有通过通讯录匹配好友的功能。攻击者可以伪造本地通讯录来获得手机号到微博用户账号的关联。比如先伪造通讯录有xxxx00001到xxxx010000手机号匹配好友,再伪造xxxx010001到xxxx020000手机号匹配好友,不断列举,就能关联出微博id到手机号的关系。

3#相关防范措施

不要做“事后防御”,因为一旦出现泄露事故,事后防御所要付出的代价可能比“主动防御”大得多。对于企业而言,数据已成为企业核心资产,数据资产安全直接影响着企业发展和名誉。

不得不说,数据较集中且敏感的企业或机构,如果不采取相应的应对措施,将会在安全问题上存在不同程度的漏洞,同样也会引来不怀好意者的“特别关注”。

数据安全一直以来都是一个非常严峻的问题,当今,数据泄露事件层出不穷,就算是安全建设相对较好的企业,也很难保证自己不出问题。其次,企业在安全方面的投入往往“资源有限”,特别是在预防性安全建设、从源头开始安全建设的投入方面,更加缺乏。

电子邮箱是企业机构的重要事务通知和敏感数据传输的主要渠道,然而它却存在着诸多安全风险,如:明文传输、无权限管制、无溯源跟踪、无防泄漏审批等。研究显示,企业67%的数据泄露和电子邮件有关。所以,保障邮件数据安全就成为了每个企业机构必须面对的首要问题。

商务密邮作为专业的安全邮件提供商,采用高强度国密算法,对邮件数据进行先加密后发送,密文储存的形式,从源头上堵住了邮件数据在传存、中间设备漏洞,及各个环节可能存在的泄露,并且已解密的邮件还可进行二次复锁,即使服务器数据被窃取、账号、密码被盗,设备丢失,不法分子和黑客组织也无权看到真实数据,更无法篡改邮件内容。

对于企业机构的邮件安全而言,应建立邮件安全管理整体解决方案如:数据防泄漏系统、邮件加解密系统、垃圾邮件过滤系统、数据备份等系统。商务密邮为企业机构配备独立的邮件加解密客户端,对邮件进行高强度加密的基础上,商务密邮邮件防泄漏系统可针对邮件正文、附加文件、文档、文本进行扫描,未经授权有任何涉密内容发出,将立刻进行阻断,并上报进行审批,同时离职管控、邮件详情跟踪等安全策略,将全面监控企业内部邮件数据不外泄。无论企业是租用邮箱或自建服务器,均可通过商务密邮对邮件安全防护能力进行有效提升。随后,有微博认证为“微博安全总监”的网友罗诗尧在微博中回复称:多谢关心,每隔段时间就有人在网上卖(数据),每次都会引起一波舆情,本不想回应,这条微博今后还会用得上。

发表评论